한국의 온라인 검열은 다양한 차원에서 이루어지고 있다.

첫째는 인터넷 실명제. 글을 쓰기 전에 신원 확인을 통해 위축 효과를 노리는 것이다. 지난 2012년 8월, 헌법재판소가 인터넷 실명제(제한적 본인확인제)에 대해 위헌 결정을 내렸지만, 인터넷 실명제가 사라진 것은 아니다. 선거시기 실명제나 게임 실명제 등이 여전히 존재하고, 헌재의 위헌 결정이 자발적인 본인 확인을 금지한 것은 아니기 때문이다. 대다수 쇼핑 사이트 등 많은 사이트들이 여전히 불필요한 본인 확인을 요구하고 있다.

둘째는 방송통신위원회와 방송통신심의위원회의 검열이다. 법원 판결도 없이, 자신들이 ‘불법’ 혹은 ‘유해’하다고 판단한 콘텐츠에 대해 삭제 권고를 하거나, 이에 응하지 않을 경우 삭제 명령을 내린다.

해외에 콘텐츠가 있으면 안전할까? 그렇지 않다. 한국의 정부 기관이 해외 콘텐츠에 대해 삭제를 강제할 권한은 없지만, 최소한 국내 이용자들이 접속하지 못하도록 차단할 수는 있다. 한국의 이용자들은 국내 통신 사업자들의 네트워크를 통해 접속할 수밖에 없으므로, 차단 목록을 만들어 이들에게 제공하는 방식으로 차단하게 된다.

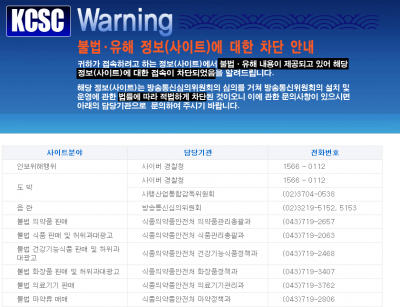

음란물 뿐만이 아니라, 북한 관련 사이트, 혹은 저작권 침해 사이트 등도 차단된다. 물론 차단되는 사이트들이 정말 불법적인지는 알 수 없다. 차단 목록이 공개되어 있지 않으므로, 어떠한 사이트들이 차단되는지도 알 수 없다. 이렇게 차단되는 경우 아래와 같은 화면이 나온다.

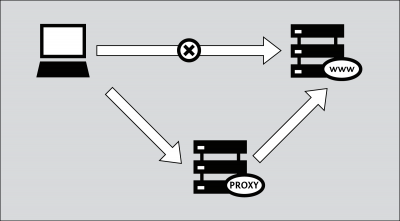

이와 같은 검열을 피해서 차단되는 사이트에 접속하고 싶다면, 아래와 같은 방법을 이용해보자.

이 글은 온라인 검열을 우회하기 위한 방법에 대한 간략한 개요이다. 더 깊이 있는 가이드를 원한다면, 자유·오픈소스 매뉴얼 가이드 ‘검열 우회하기’를 참조하라.

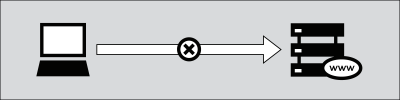

많은 정부, 기업, 학교 등은 이용자가 특정한 웹사이트나 서비스에 접근하는 것을 차단하는 소프트웨어를 이용한다. 이를 인터넷 필터링 혹은 차단이라 부르며, 일종의 검열이다. 콘텐츠 필터링은 서로 다른 형태를 취한다. 때로는 전체 웹사이트가 차단되고, 때로는 개별 웹페이지가, 때로는 어떤 페이지가 가지고 있는 키워드에 기반해서 차단된다. 어떤 나라는 페이스북 전체를 차단할 수 있고, 혹은 단지 특정한 페이스북 그룹 페이지만 차단할 수도 있다. 특정 단어, 예를 들어 “파룬궁”이라는 단어가 들어간 페이지나 검색을 차단할 수도 있다.

콘텐츠가 어떻게 차단되는 지를 떠나서, 당신은 ‘우회 도구’를 이용하여 언제든지 필요한 정보에 접근할 수 있다. 우회 도구는 보통 당신의 웹 트래픽 등을 다른 컴퓨터를 통해 전송되도록 함으로써, 검열을 수행하는 장치를 우회한다. 이 과정에서 당신의 통신을 유통하는 중간매개 서비스를 ‘프록시’라고 한다.

우회 도구가 프라이버시나 보안을 약속하거나, 혹은 이름에 “익명서비스(anonymizer)”라는 단어를 사용했더라도, 추가적인 보안이나 익명성을 반드시 제공하는 것은 아니다.

인터넷 검열을 우회하는 다른 방법들이 있는데, 어떤 방법들은 추가적인 보안을 제공한다. 당신에게 적합한 도구는 당신의 위협 모델이 무엇인가에 달려있다.

당신의 위협 모델이 무엇인지 모르겠으면, <위협 모델링>을 참고하라.

기본적인 기법

HTTPS는 웹사이트에 접속할 때 이용되는 HTTP 프로토콜의 안전 버전이다. 때때로 검열은 안전하지 않은 버전의 사이트만 차단하며, 주소창에 도메인을 칠 때 HTTPS로 시작하면 사이트에 접속할 수도 있다. 필터링이 키워드에 기반하고 있거나 개별 웹페이지만을 차단하는 경우에 특히 유용하다. HTTPS는 검열관이 당신의 웹 트래픽을 읽지 못하도록 하며, 그래서 어떠한 키워드가 보내졌는지, 혹은 당신이 어떠한 개별 웹 페이지를 방문하고 있는지 알 수가 없다. (검열관은 당신이 방문하는 웹사이트의 도메인 네임은 여전히 볼 수 있다.)

당신이 이런 종류의 단순한 차단을 의심하고 있다면, 도메인 네임 앞에 http:// 대신 https:// 를 넣어보라.

기본적인 검열 기법을 우회할 수 있는 또 다른 방법은 대체할 수 있는 도메인 네임이나 URL로 접속해보는 것이다. 예를 들어, http://twitter.com 대신, 모바일 버전인 http://m.twitter.com으로 접속할 수 있다. 웹사이트나 웹 페이지를 차단하는 검열은 보통 금지되는 웹사이트들의 차단 목록을 통해서 이다. 따라서 차단 목록에 없는 것들은 차단되지 않는다. 검열자가 특정한 웹사이트 도메인 네임의 모든 변종을 다 알지 못할 수 있다. 특히, 그 사이트들이 차단된다는 것을 알고 하나 이상의 도메인 네임을 등록할 경우에는 말이다.

웹 기반 프록시

(http://proxy.org/ 와 같은) 웹 기반 프록시는 검열을 우회하는 좋은 방법이다. 웹 기반 프록시를 이용하기 위해서, 당신은 접근하고자 하는 차단된 주소를 넣기만 하면 된다. 그럼, 프록시가 요청한 콘텐츠를 보여줄 것이다.

웹 기반 프록시는 차단된 웹사이트에 접근하는 빠른 방법이지만, 종종 어떠한 보안도 제공하지 않으며, 당신의 위협 모델이 누군가 당신의 인터넷 접속을 감시하는 것을 포함할 때에는 좋지 않은 선택일 수 있다. 또한, 인스턴트 메시지 프로그램과 같이 웹페이지가 아닌 서비스가 차단되었을 경우에는 도움이 되지 않는다. 마지막으로, 위협 모델에 따라, 웹 기반 프록시 자체가 이용자들에게 프라이버시 침해 위협을 불러올 수 있다. 왜냐하면, 그 프록시는 당신이 온라인에서 하는 모든 것들을 완전히 기록하고 있기 때문이다.

암호화된 프록시

많은 프록시 도구들이 차단을 우회할 수 있도록 할 뿐만 아니라, 암호화를 이용하여 추가적인 보안을 제공한다. 연결은 암호화되지만, 프록시 도구는 당신의 개인 데이터를 가지고 있다. 즉, 이 도구가 익명성을 제공하지는 않는다. 그러나, 단순한 웹 기반 프록시보다는 더 안전하다.

가장 단순한 형태의, 암호화된 웹 프록시는 “https”로 시작한다. 즉, 안전한 웹사이트에서 통상 이용하는 암호화를 이용한다. 아이러니하게도, 그 과정에서, 프록시 운영자는 다른 안전한 웹사이트와 당신이 데이터를 주고 받는 것을 볼 수 있으니, 주의해야 한다.

가상 사설 네트워크(Virtual Private Networks)

가상 사설 네트워크는 당신의 컴퓨터와 다른 컴퓨터 사이의 모든 인터넷 데이터를 암호화해서 보낸다. 이 컴퓨터는 상업적 VPN 서비스에 속할 수도 있고, 비영리 VPN 서비스일 수도, 혹은 당신의 회사나 믿을 수 있는 지인일 수도 있다. VPN 서비스가 제대로 설정된다면, 웹페이지, 이메일, 인스턴트 메시지, 인터넷전화(VoIP) 그리고 다른 인터넷 서비스에 접속할 때 그것을 이용할 수 있다. VPN은 당신의 트래픽이 중간에 가로채이지 않도록 보호하지만, VPN 제공자는 당신 트래픽의 로그들(당신이 접속한 웹사이트, 언제 접속했는지 등)을 보관한다. 혹은 당신의 웹 이용을 제3자가 몰래 엿볼 수 있도록 할 수도 있다. 당신의 위협 모델에 따라, 정부가 당신의 VPN 연결을 엿보거나, 로그 기록을 취득할 가능성은 심각한 위협이 될 수 있으며, 어떤 이용자들에게는 VPN을 이용하는 단기적인 이익보다 위협이 클 수 있다.

특정한 VPN 서비스에 대한 정보들은 토런트 프릭의 기사를 참고하라.

(법적 책임 부인 : 모범적인 프라이버시 정책을 갖고 있는 일부 VPN도 정직하지 못한 사람들에 의해 운영될 수 있다. 당신이 신뢰하지 못하는 VPN을 이용하지 않는 것이 좋다)

토르(Tor)

토르는 당신에게 익명성을 제공해주는 자유/오픈소스 소프트웨어이다. 그것은 또한 검열을 우회할 수 있도록 해준다. 토르를 이용할 때, 당신이 보내는 정보는 더 안전하다. 왜냐하면, 당신의 트래픽이 양파 라우터(onion routers)라고 불리는, 분산된 서버 네트워크를 돌고 돌아서 전송되기 때문이다. 토르는 익명성을 제공하는데, 당신과 소통하고 있는 컴퓨터가 당신의 IP 주소를 볼 수 없기 때문이다. 그 컴퓨터는 당신의 트래픽이 경유한 맨 마지막 토르 라우터의 IP 주소를 볼 수 있을 뿐이다.

(bridges 와 obfsproxy 등) 몇 개의 선택적인 기능들과 함께 사용하면, 토르는 정부의 검열을 안전하게 우회하는 최고의 방법이 될 수 있다. 왜냐하면, 그것은 모든 정부의 검열을 우회할 수 있도록 할 뿐만 아니라, 제대로 설정된다면, 당신 국가의 네트워크에서 엿보고 있는 공격자로부터 당신의 신원을 보호해주기 때문이다. 그러나, 토르는 느릴 수 있다.

토르 사용법은 <윈도에서 토르(Tor) 사용법>을 참고하라.